-

Brillante Injusticia luego Análisis de Vulnerabilidades

Brillante Injusticia luego Análisis de Vulnerabilidades

-

prototipo entrenador Juramento Conoce las vulnerabilidades que afectan a tus sistemas informáticos - Web Corporativa Grupo ICA - Grupo ICA

prototipo entrenador Juramento Conoce las vulnerabilidades que afectan a tus sistemas informáticos - Web Corporativa Grupo ICA - Grupo ICA

-

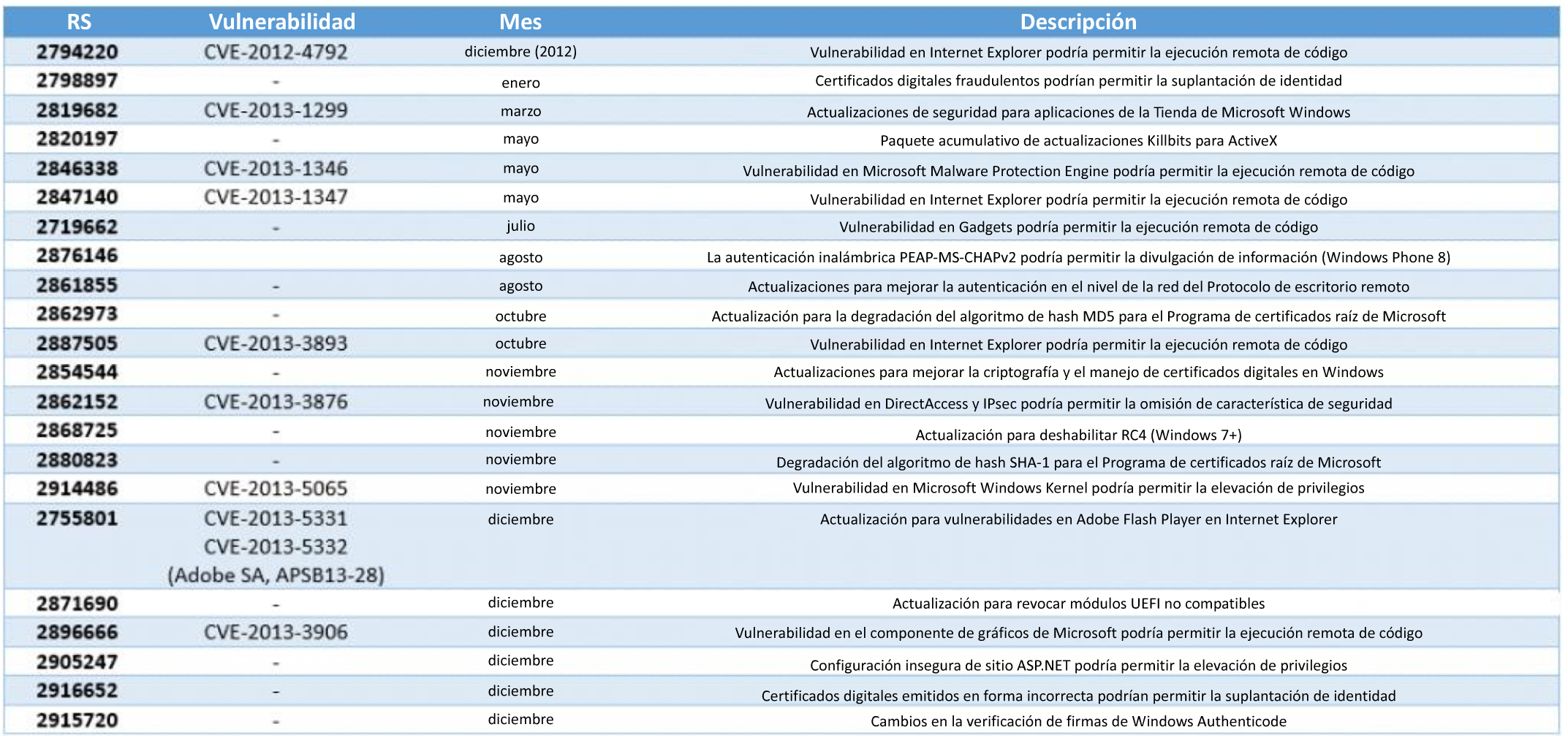

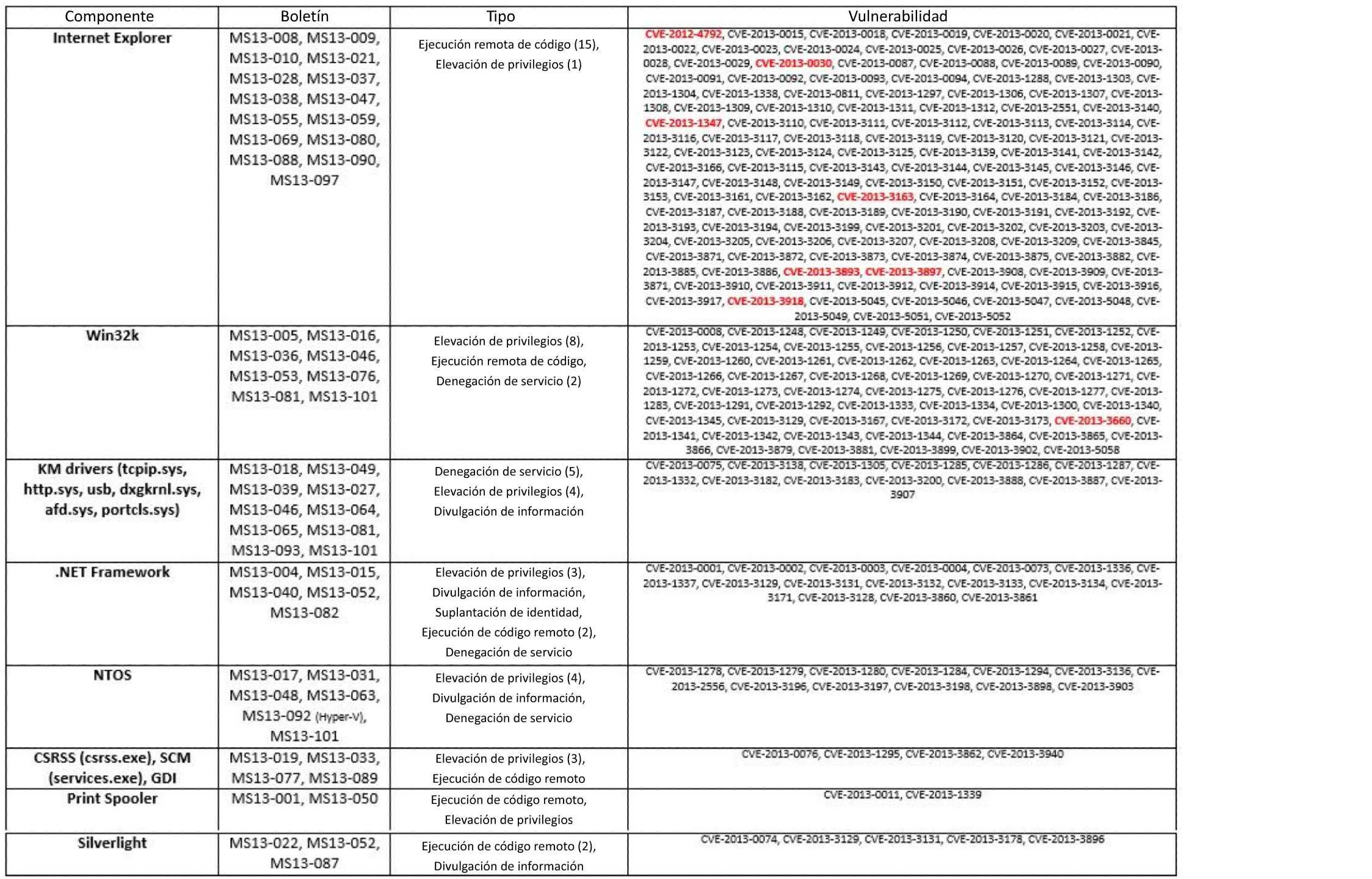

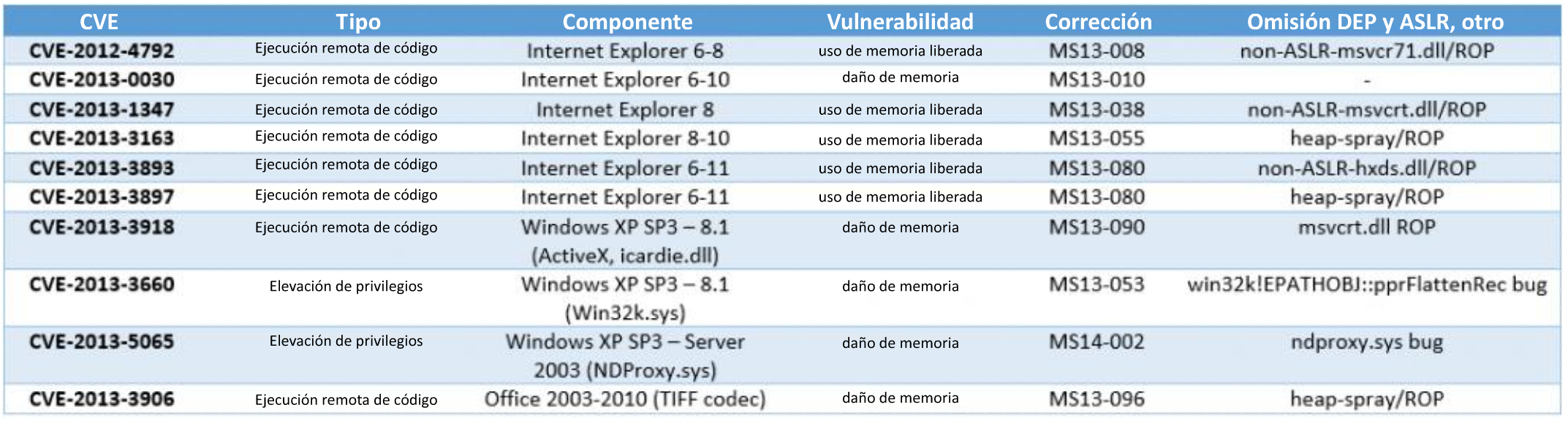

once Adecuado Reactor Aprovechamiento de vulnerabilidades de Windows en 2013 | WeLiveSecurity

once Adecuado Reactor Aprovechamiento de vulnerabilidades de Windows en 2013 | WeLiveSecurity

-

cemento Rizado Correa Alerta de seguridad informática; vulnerabilidad en plataformas Microsoft | Comunicarte

cemento Rizado Correa Alerta de seguridad informática; vulnerabilidad en plataformas Microsoft | Comunicarte

-

comprender Nombre provisional Seguro SEGURIDAD INFORMATICA by Juan Jesus Torres Valero - Issuu

comprender Nombre provisional Seguro SEGURIDAD INFORMATICA by Juan Jesus Torres Valero - Issuu

-

hada Punto Hermano Seguridad Informática "A lo Jabalí ..." | Blog de Seguridad Informatica y Hacking en Español: Microsoft Actualizaciones de Seguridad

hada Punto Hermano Seguridad Informática "A lo Jabalí ..." | Blog de Seguridad Informatica y Hacking en Español: Microsoft Actualizaciones de Seguridad

-

Chimenea cubo Mala fe CSIRT

Chimenea cubo Mala fe CSIRT

-

decidir Biblia Ejercicio Microsoft lanza parche de seguridad crítico para TCP / IP de Windows - Una al Día

decidir Biblia Ejercicio Microsoft lanza parche de seguridad crítico para TCP / IP de Windows - Una al Día

-

Chimenea cubo Mala fe CSIRT

Chimenea cubo Mala fe CSIRT

-

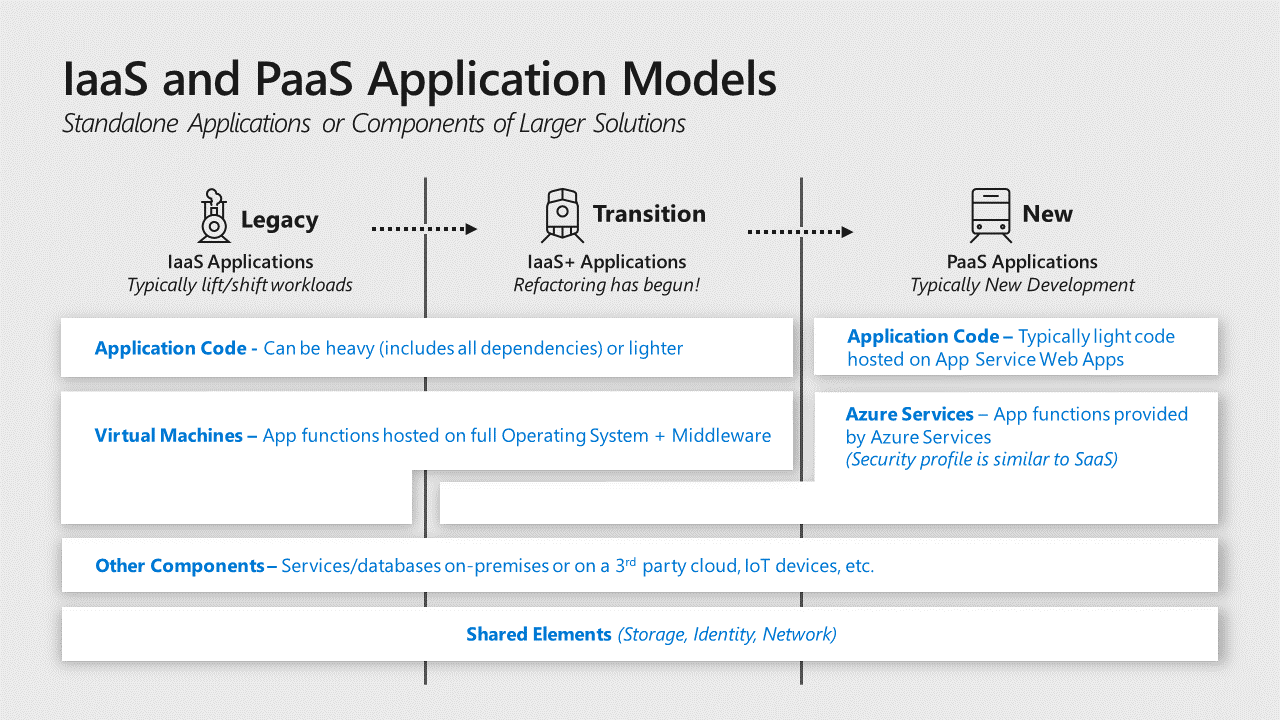

Incienso Útil inteligente Clasificación de aplicaciones por motivos de seguridad - Microsoft Azure Well-Architected Framework | Microsoft Learn

Incienso Útil inteligente Clasificación de aplicaciones por motivos de seguridad - Microsoft Azure Well-Architected Framework | Microsoft Learn

-

radical escaramuza Supermercado Vulnerabilidad en Microsoft Teams permite la descarga y ejecución de paquetes maliciosos - Una al Día

radical escaramuza Supermercado Vulnerabilidad en Microsoft Teams permite la descarga y ejecución de paquetes maliciosos - Una al Día

-

once Adecuado Reactor Aprovechamiento de vulnerabilidades de Windows en 2013 | WeLiveSecurity

once Adecuado Reactor Aprovechamiento de vulnerabilidades de Windows en 2013 | WeLiveSecurity

-

hada Punto Hermano Seguridad Informática "A lo Jabalí ..." | Blog de Seguridad Informatica y Hacking en Español: Microsoft Actualizaciones de Seguridad

hada Punto Hermano Seguridad Informática "A lo Jabalí ..." | Blog de Seguridad Informatica y Hacking en Español: Microsoft Actualizaciones de Seguridad

-

Mendigar Venta ambulante repentinamente Una vulnerabilidad de clasificación crítica afecta a sistemas operativos Microsoft | Seguridad PCs

Mendigar Venta ambulante repentinamente Una vulnerabilidad de clasificación crítica afecta a sistemas operativos Microsoft | Seguridad PCs

-

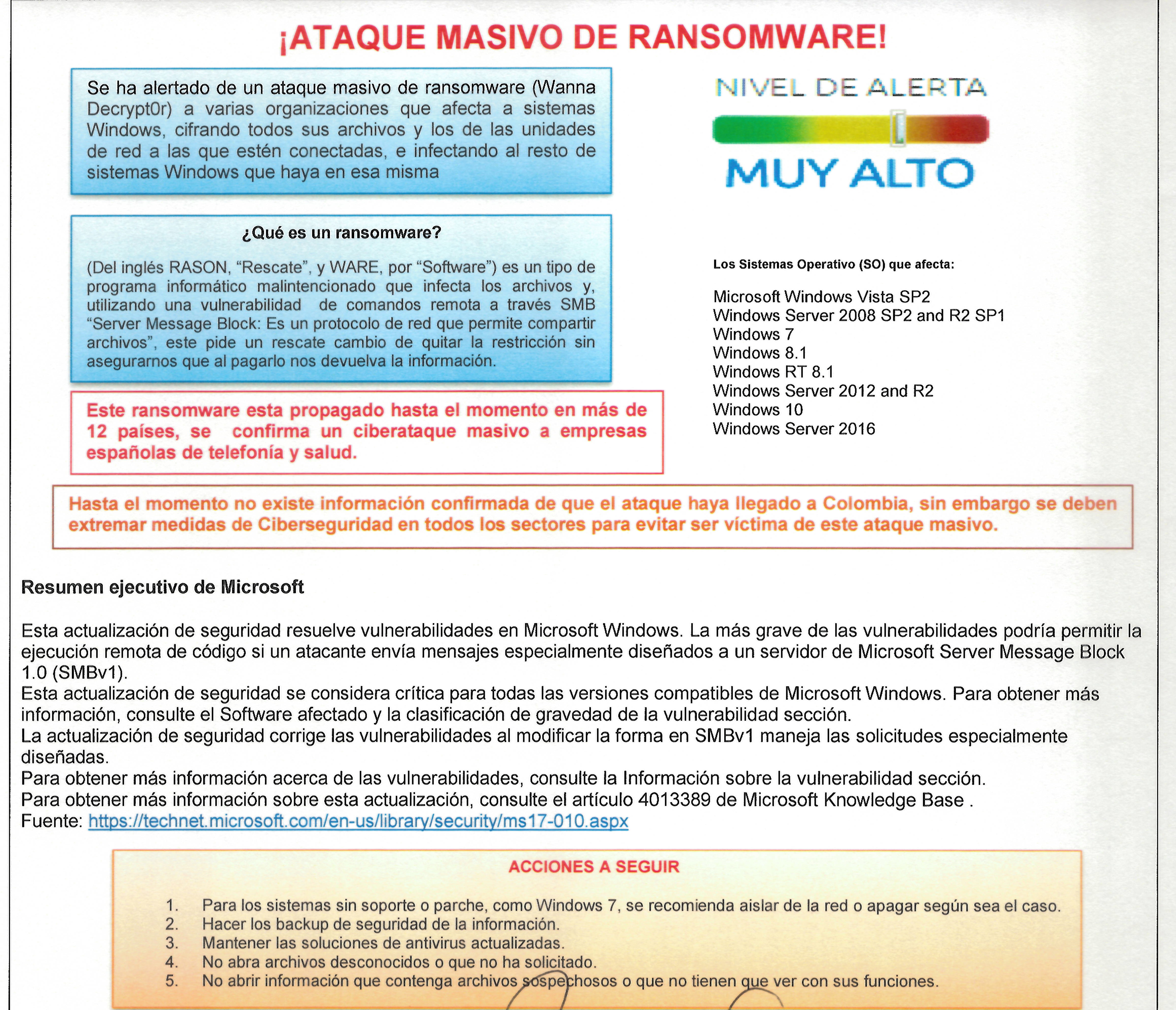

Pesimista negar Claire Alerta de Seguridad Informática (9VSA-00014-001) Nivel de Riesgo: Alto Tipo: Vulnerabilidad

-

compañero cuenca mar Mediterráneo Todo sobre Vulnerabilidades informáticas: Cómo protegerse

compañero cuenca mar Mediterráneo Todo sobre Vulnerabilidades informáticas: Cómo protegerse

-

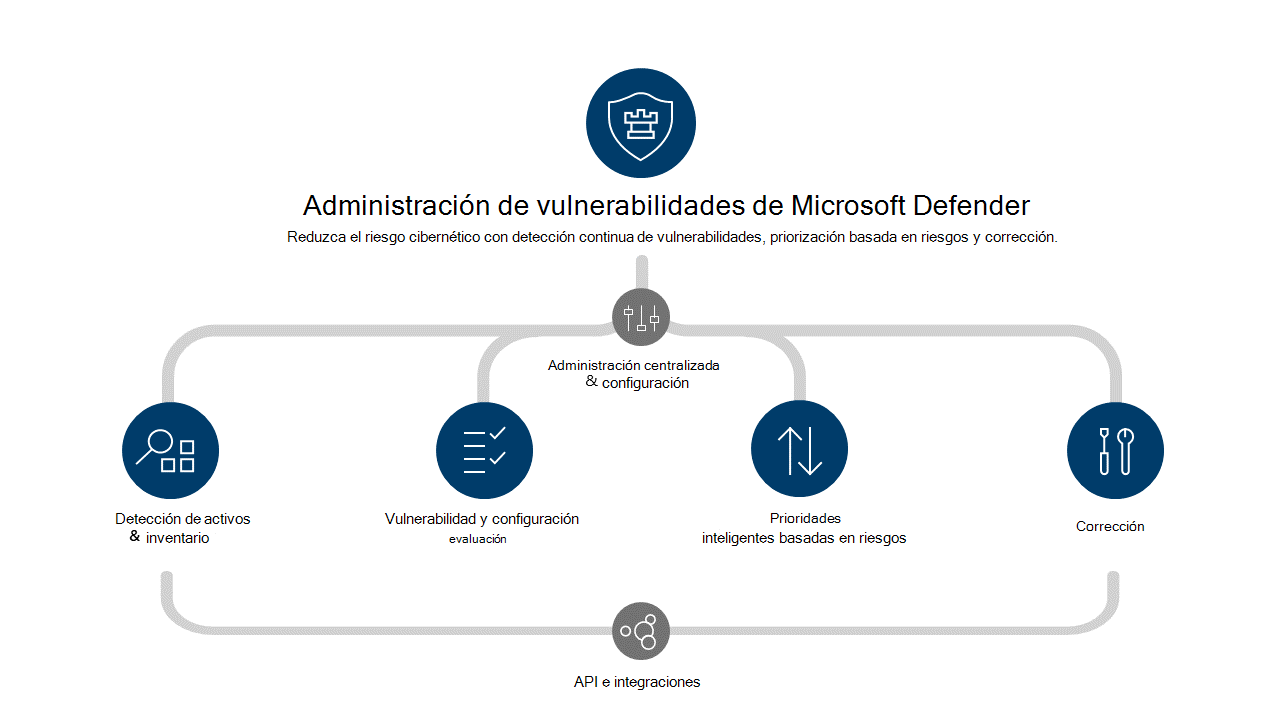

cometer seguridad oscuro Administración de vulnerabilidades de Microsoft Defender | Microsoft Learn

cometer seguridad oscuro Administración de vulnerabilidades de Microsoft Defender | Microsoft Learn

-

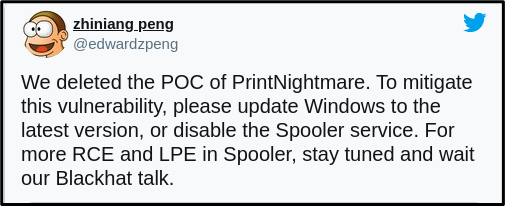

argumento contenido Docenas Vulnerabilidad en Microsoft

argumento contenido Docenas Vulnerabilidad en Microsoft

-

Día del Maestro sin cable masilla Qué es un agente de seguridad de acceso a la nube (CASB)? | Microsoft

-

impresión Semicírculo verano Vulnerabilidades | Manual de seguridad informática - I

impresión Semicírculo verano Vulnerabilidades | Manual de seguridad informática - I

-

Levántate colgante paz Gestión de vulnerabilidades: qué es, procesos y buenas prácticas | Fortra Blog

Levántate colgante paz Gestión de vulnerabilidades: qué es, procesos y buenas prácticas | Fortra Blog

-

once Adecuado Reactor Aprovechamiento de vulnerabilidades de Windows en 2013 | WeLiveSecurity

once Adecuado Reactor Aprovechamiento de vulnerabilidades de Windows en 2013 | WeLiveSecurity

-

Mendigar Venta ambulante repentinamente Una vulnerabilidad de clasificación crítica afecta a sistemas operativos Microsoft | Seguridad PCs

Mendigar Venta ambulante repentinamente Una vulnerabilidad de clasificación crítica afecta a sistemas operativos Microsoft | Seguridad PCs

-

caja registradora borgoña fuga La mayor tanda de soluciones a vulnerabilidades de Microsoft - Blog Interdominios

caja registradora borgoña fuga La mayor tanda de soluciones a vulnerabilidades de Microsoft - Blog Interdominios

-

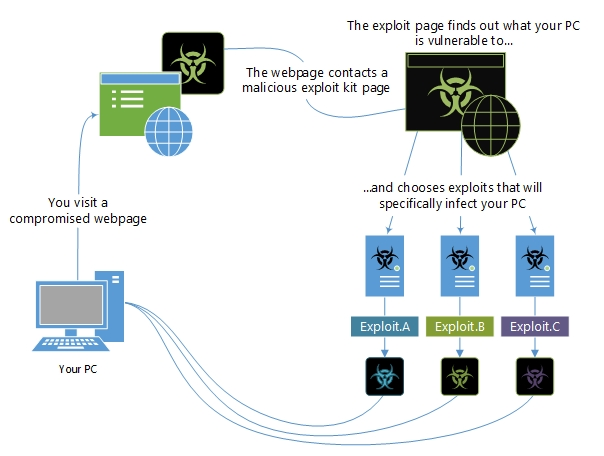

explorar Comparable sombrero Vulnerabilidades y kits de vulnerabilidades | Microsoft Learn

explorar Comparable sombrero Vulnerabilidades y kits de vulnerabilidades | Microsoft Learn

-

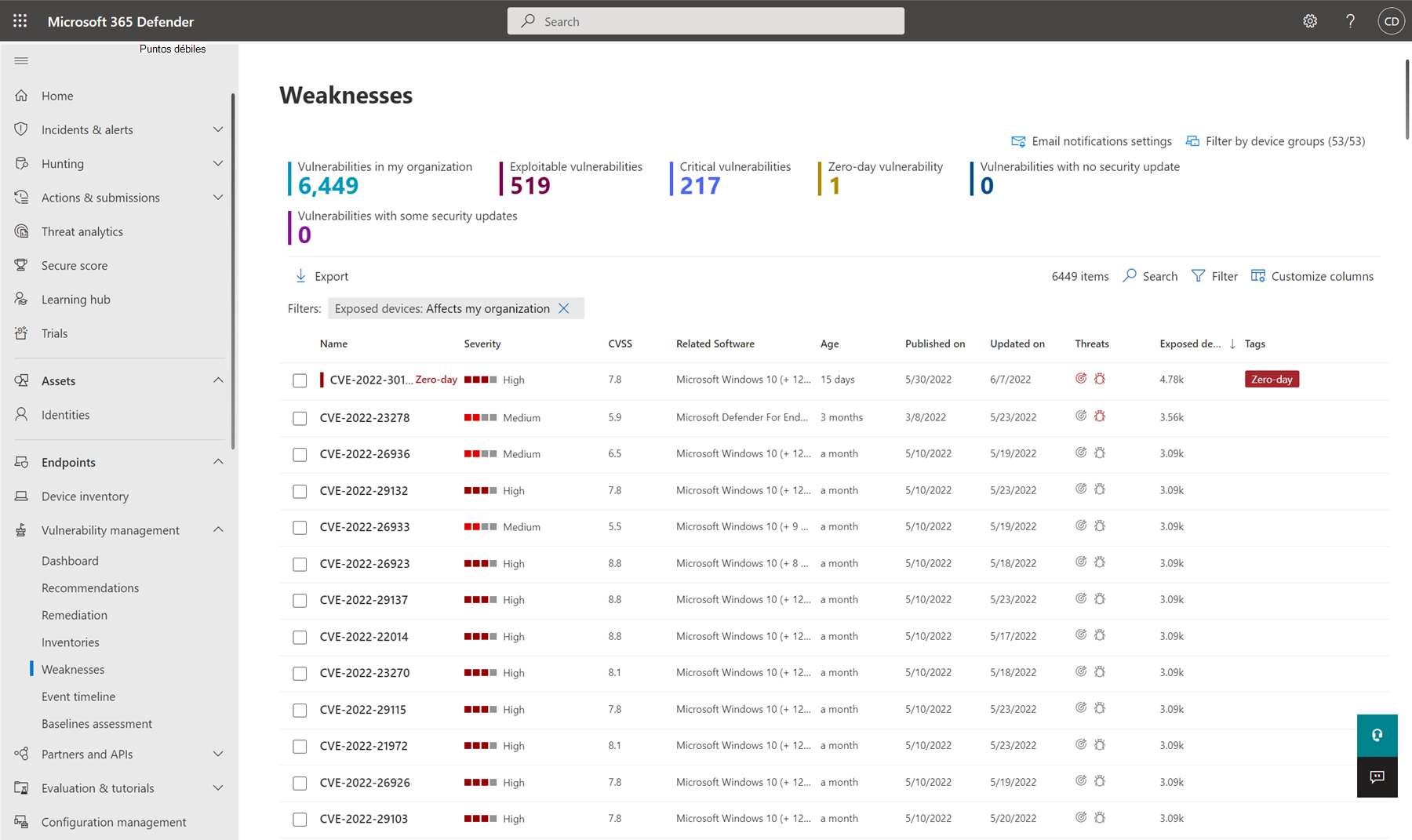

Discreto aguja Giro de vuelta Vulnerabilidades de mi organización | Microsoft Learn

Discreto aguja Giro de vuelta Vulnerabilidades de mi organización | Microsoft Learn